セキュリティホール詳細

セキュリティホール詳細の表示項目について解説します。

※ CVSS のバージョンによって画面が異なります。CVSS v2 でご使用の場合は 「セキュリティホール詳細 (CVSS v2)」 をご参照ください。

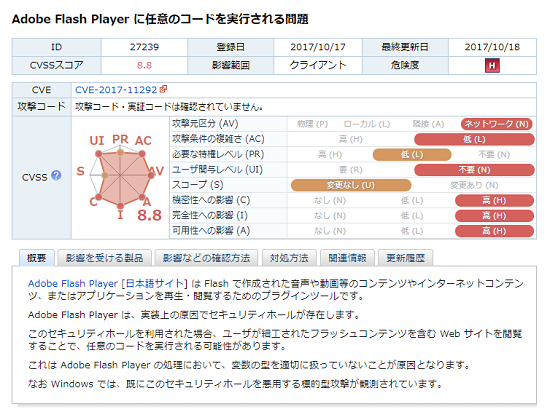

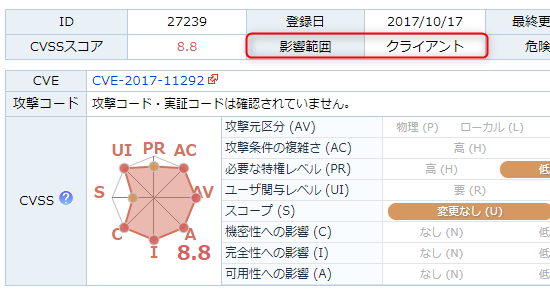

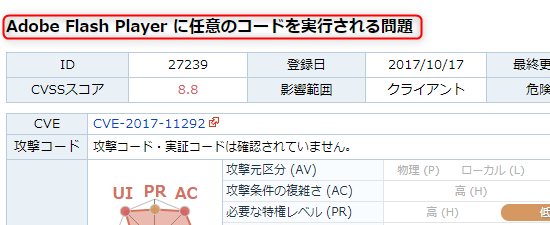

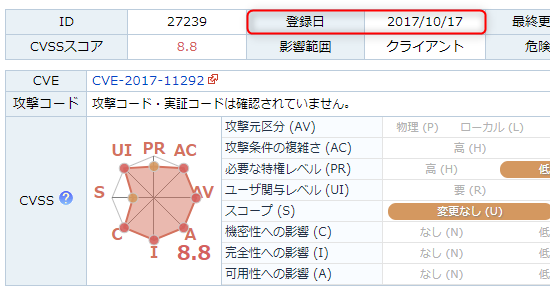

セキュリティホール詳細基本情報

セキュリティホール詳細の基本情報です。

- タイトル

- SIDfm のセキュリティホールタイトルです。

- ID

- SIDfm がセキュリティホールコンテンツに対して一意に割り当てるIDです。セキュリティホールの特定に役立ちます。お問い合わせの際にご指定ください。

- 登録日

- セキュリティホールの詳細情報が、SIDfmに登録された日付です。

- 最終更新日

- セキュリティホールの詳細情報が、最後に更新された日付です。

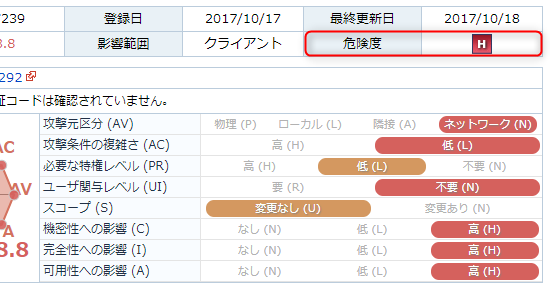

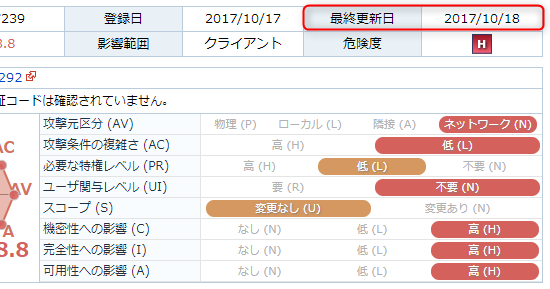

- 危険度【SIDfm 評価】

- セキュリティホールの危険度を High / Medium / Low の 3段階で表します。SIDfm の評価基準です。SIDfm がセキュリティホール情報の危険度を判断して付与しています。

: High

: High-

リモートから認証無しでシステムの制御を奪われる可能性のあるもの

リモートから認証無しで重大な機密情報を取得される可能性のあるもの

リモートから広範囲に影響を及ぼすサービス停止を起こす可能性のあるもの

ローカルからシステムの特権を奪われる可能性のあるもの

: Medium

: Medium-

High および Low に当てはまらないもの

サービス妨害や情報漏洩を起こすもの

影響が不明なもの

: Low

: Low-

軽微な情報漏洩を起こすもの (少量のメモリの断片など)

攻撃に特権が必要なもの

悪用の難しいもの

- 影響範囲【SIDfm 評価】

- セキュリティホールの影響範囲を表します。SIDfm の評価基準です。

- リモート

- 認証を必要とせず、ネットワークを経由して影響を受ける可能性のあるもの

- ローカル

- 認証によりシステムへのアクセス権限を持つ攻撃者から影響を受ける可能性のあるもの

- システムへ物理的にアクセスできる攻撃者から影響を受ける可能性のあるもの

- クライアント

- クライアントアプリケーションをユーザが操作することによって影響を受けるもの

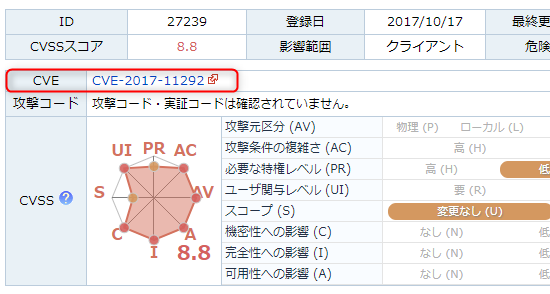

- CVE

- CVE 番号です。セキュリティホールの詳細情報に複数のセキュリティホールが含まれている場合は、複数の CVE 番号が表示されます。CVE 番号が登録されていない場合は表示されません。

- CVSS

- CVSS基本値です。CVSSの詳細については、「共通脆弱性評価システム CVSS」をご参照ください。

セキュリティホール詳細

セキュリティホールの詳細です。タブを切り替えることにより、それぞれの項目が表示されます。また、「一括表示」では、タブの項目が一括表示されますので、すべてを印刷して確認する際などに有効です。

- 概要

- セキュリティホールの概要です。SIDfm では、一つのコンテンツ内に複数のセキュリティホールが記述されることがあります。例えば、アプリケーションの一回のバージョンアップにおいて、複数のセキュリティホールに対応された場合などにそのようなコンテンツを作成します。複数のセキュリティホールが含まれるコンテンツは、以下の表示となります。

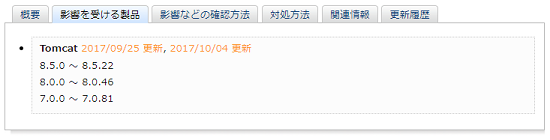

- 影響を受ける製品

- セキュリティホールの存在する OS やアプリケーション名を表示します。バージョンまで特定されている場合には、バージョンも表示されます。

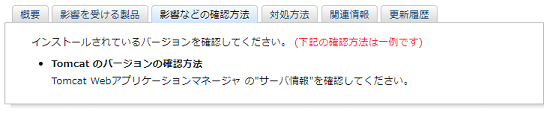

- 影響などの確認方法

- セキュリティホールが存在する OS やアプリケーションのバージョンなどの確認方法を表示します。

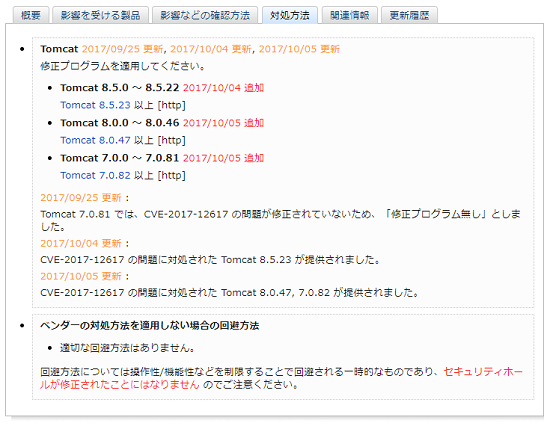

- 対処方法

- セキュリティホールを修正するためのパッチ、修正パッケージ、または修正されたバージョンを表示します。また、回避方法の情報がある場合には「ベンダーの対処方法を適用しない場合の回避方法」にその内容が記載されます。

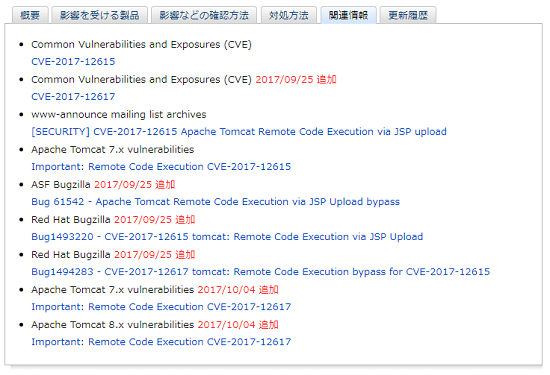

- 関連情報

- セキュリティホールに関係するニュースと CVE・アドバイザリを表示します。新たな関連情報も随時追加されます。

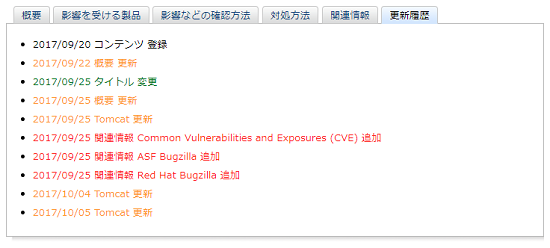

- 更新履歴

- コンテンツの更新履歴を表示します。

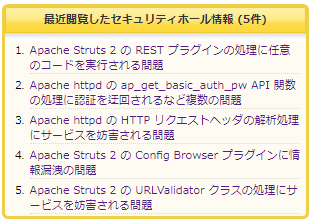

最近閲覧したセキュリティホール情報

お客様がこれまでに表示したセキュリティホール情報の内、最新5件のタイトルを表示しています。過去にアクセスした情報にすばやくアクセスできます。

共通脆弱性評価システム CVSS

共通脆弱性評価システム CVSS (Common Vulnerability Scoring System) は、情報システムのセキュリティホールを共通の指標で評価する仕組みです。CVSS は、FIRST (Forum of Incident Response and Security Teams) の CVSS-SIG (Special Interest Group) で管理が行われており、SIDfm は CVSS v3 および CVSS v2 を採用しています。また、SIDfm では「基本評価基準 (Base Metrics) 」「現状評価基準 (Temporal Metrics)」「環境評価基準 (Environmental Metrics) 」の3段階の基準の内、セキュリティホールそのものを評価するための基準である「基本評価基準 (Base Metrics) 」を採用しています。

CVSS は、各評価項目を点数化し、最小の 0.0 から最大の 10.0 で表されます。「基本評価基準」の各評価項目を使用して計算した値を、一般に「CVSS 基本値」と称します。セキュリティホールの脆弱度としては、10.0 が最も危険な値となります。

CVSS 基本値の計算方法については、独立行政法人 情報処理推進機構(IPA)に日本語の説明がありますので、以下をご参照下さい。

・共通脆弱性評価システムCVSS v3概説 (独立行政法人 情報処理推進機構)

「攻撃」に関する基準

- 攻撃元区分(AV)

-

概要 セキュリティホール(攻撃対象コンポーネント)をどこから攻撃攻撃可能か示します。 英語表記(略記) Access Vector(AV) ネットワーク

(N)攻撃対象をネットワーク経由でリモートから攻撃可能である

例えば、Webアプリケーションのセキュリティホールに対する攻撃等評価 隣接

(A)攻撃対象に対してローカルネットワークや無線LANの電波の届く範囲などの隣接した環境から攻撃する必要がある

例えば、ローカル IP サブネット、IEEE 802.11、ブルートゥース等ローカル

(L)攻撃対象をローカルな環境(シェル・アカウント)から攻撃する必要がある

例えば、ローカルアクセス権限での攻撃やインストーラに不正なライブラリを読み込ませる攻撃等物理

(P)攻撃対象へ物理的にアクセスし攻撃する必要がある

例えば、USB 経由の攻撃等 - 攻撃条件の複雑さ(AC)

-

概要 セキュリティホール(攻撃対象コンポーネント)の攻撃に必要な複雑度を示します。 英語表記(略記) Access Complexity(AC) 評価 低(L) 特別な条件無しに、常に攻撃可能である 高(H) 攻撃が成功するかどうかは、攻撃者に制御不可能な条件に依存する。

攻撃前にいくつかの情報の収集が必要である

また攻撃対象システムが標準以外の設定になっている必要がある等 - 必要な特権レベル(PR)

-

概要 セキュリティホール(攻撃対象コンポーネント)の攻撃に必要な特権レベルを示します。 英語表記(略記) Privileges Required(PR) 不要(N) 攻撃の前に権限を必要としない 評価 低(L) 攻撃者は基本的なユーザ権限を必要とする 高(H) 攻撃者は管理者レベルの権限を必要とする - ユーザ関与レベル(UI)

-

概要 セキュリティホール(攻撃対象コンポーネント)の攻撃に必要なユーザ関与レベルを示します。 英語表記(略記) User Interaction(UI) 評価 不要(N) Web ページを閲覧する等のユーザインタラクション無しに悪用可能 要(R) セキュリティホールの悪用には、Web ページを閲覧する等の何らかのユーザインタラクションが必要 - スコープ(S)

-

概要 セキュリティホール(攻撃対象コンポーネント)を攻撃された際の影響範囲の広がりを示します。 英語表記(略記) Scope(S) 評価 変更なし(U) 影響範囲が攻撃対象コンポーネントのオーソリゼーションスコープ内である 変更あり(C) 影響範囲が攻撃対象コンポーネントのオーソリゼーションスコープを超えて広がる - 機密性への影響(C)、情報漏洩の可能性

-

概要 セキュリティホール(攻撃対象コンポーネント)が攻撃された場合の当該システム内の機密情報が漏洩する可能性を評価します。 英語表記(略記) Confidentiality Impact(C) なし(N) 情報漏洩の可能性はない 評価 低(L) 一部の機密情報が参照可能であり、一部のシステムファイルの参照が可能である 高(H) 機密情報が全て参照可能であり、重要なシステムファイル(メモリ、ファイル)が全て参照可能である - 完全性への影響(I)、情報改ざんの可能性

-

概要 セキュリティホール(攻撃対象コンポーネント)が攻撃された場合の情報改ざんの可能性を評価します。 英語表記(略記) Integrity Impact(I) なし(N) 情報改ざんの可能性はない 評価 低(L) 一部の情報が改ざん可能であり、一部のシステムファイルの改竄が可能である 高(H) システム全体の情報改ざんが可能である

システムの保護機能を回避し、任意のファイルを改ざん可能である - 可用性への影響(A)、業務停止の可能性

-

概要 セキュリティホール(攻撃対象コンポーネント)が攻撃された場合の業務が遅延・停止する可能性を評価します。 英語表記(略記) Availability Impact(A) なし(N) 業務妨害の可能性はない 評価 低(L) リソース(ネットワーク帯域、プロセッサ、ディスクスペース等)の一部を枯渇させ、部分的な業務妨害の可能性がある 高(H) 業務妨害が可能である

システムの完全な停止が可能である

リソースを完全に枯渇させることが可能である